5分钟搭建AI机器女友

这是一个AI女友的项目,可以在本地运行,也可以挂载到telegram机器人,实现一个基于gpt4的AI女友。 首先看效果,telegram聊天 原项目首页 https://github.com/EniasCailliau/Girlfrien...

这是一个AI女友的项目,可以在本地运行,也可以挂载到telegram机器人,实现一个基于gpt4的AI女友。 首先看效果,telegram聊天 原项目首页 https://github.com/EniasCailliau/Girlfrien...

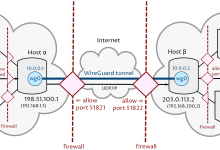

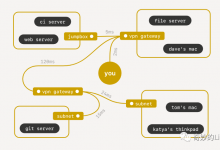

多朋友没有独立ip,但是又想把nas上的服务映射到公网上使用。 比较简单的方案是通过zerotier,tailscale,wireguard等虚拟内网工具,把需要访问的设备都加到虚拟内网中,通过穿透实现异地访问服务。 其实tailscale...

给Headscale搭建一个内网穿透设备管理界面,实现一个易用的开源版Tailscale 前面做了一期自建内网穿透工具headscale服务搭建的视频,有一些朋友反馈没有界面不方便后续使用 今天我们就给headscale一个界面,实现一个更...

Headscale 是什么 上一期视频讲了tailscale,Tailscale 是一个收费的vpn服务,免费用户有诸多限制,为了破除这些限制,有开源项目重新把tailscale实现了一遍,项目名称叫headscale 是由欧洲航天局的 J...

闲话tailscale 前面讲了zerotier,我的评价是zerotier是最简单易用的内网穿透工具,上手容易,操作逻辑非常清晰。 但是没有一个产品会满足所有人的需求,在众多的同类产品中,tailscale无疑是最好的哪个,但是你要问我z...

![[万能docker]优秀开源音乐服务器Navidrome-DongVPS](https://www.dongvps.com/wp-content/uploads/2022/08/Untitled-3-220x150.png)

闲话 有朋友问有没有好用的自建音乐服务,答案显而易见是有的,他就是navidrome。 这期视频给大家展示一下基本的使用情况以及如何获取免费的mp3音乐资源。 它是一个全平台支持的音乐服务,服务可以安装在三大系统上,当然也可以直接docke...

我们的linux服务器上都会跑很多进程,有的是以服务的形式启动,有的是启动系统后自动启动的,但是在运行过程中会因为某些错误而退出,这时候我们就需要一个守护进程用来检查这些服务是否启动了,当然你可以自己的写个定时脚本定时检查,但是更好的方式是...

安装mysqlclient的时候报错了,只需要安装libmysql就可以了。 安装mysql-devel centos系统使用yum安装 mysql-devel yum install mysql-devel ubuntu 系统apt-ge...